今回、先ほど、Windows Update 6月月例パッチにAdobe Flash Player が入っていたので、もしやと思い、Macを覗いてみたら、こちらにもきていました。

Mac で Adobe Flash Player をアップデートしよう

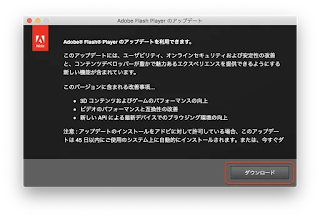

- アップデート通知がきているので、[ ダウンロード ] を選択します。

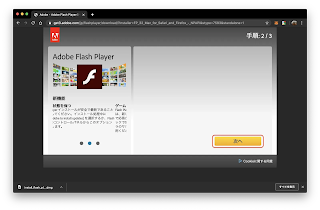

- Adobe Flash Player ダウンロードサイトにつながります。[ 今すぐアップデート ] を選択します。

- ダウンロードの準備がはじまります。

- ダウンロードが完了します。 [ 次へ ] は押す必要はないです。

- 画面右下のダウンロードに install_flash_player_osx.dmg があるので選択します。

- Flash Player が展開されるので、[ Install Adobe Flash Player ] アイコンを選択します。

- [ 開く ] を選択します。

- 以下のような画面が表示されるので、使用許諾契約書を注意深く読み、チェックしてから、[ インストール ] を選択します。ちなみに、使用許諾契約書は、

https://www.adobe.com/content/dam/cc/en/legal/licenses-terms/pdf/Flash_Player_32_0.pdf にあるのですが、日本語は、P140〜P153です。多言語が一つのファイルになっているので、最初焦りました。 - 以下のような画面が表示されるので、パスワードを入力して、[ ヘルパーをインストール ] を選択します。

- インストール がはじまります。

- 以下のような画面が表示されたら、完了です。[ 完了 ] を選択して、ブラウザを再起動しましょう。

バージョン確認

今回のバージョンは、 32.0.0.387 になっています。

システムのインストール履歴でも確認しましょう。

きちんとインストールされているので、成功です。

アップデート内容

セキュリティアップデートとなっており、CVEベースでは、以下への対応になります。

CVE-2020-9633

CVE-2020-9633

対象製品:Adobe Flash Player:32.0.0.101、32.0.0.114、32.0.0.142、32.0.0.144、32.0.0.156、32.0.0.171、32.0.0.192、32.0.0.207、32.0.0.238、32.0.0.255、32.0.0.314、32.0。 0.321、32.0.0.330、32.0.0.371

重要度:High

内容:CWE-416-解放後の使用

詳細:この脆弱性により、リモートの攻撃者が脆弱なシステムを侵害する可能性があります。この脆弱性は、SWFコンテンツを処理する際の解放後使用エラーが原因で発生します。リモートの攻撃者は、被害者をだまして特別に細工したWebページにアクセスさせ、解放後使用エラーをトリガーし、ターゲットシステム上で任意のコードを実行できます。この脆弱性の不正利用に成功すると、攻撃者が脆弱なシステムを侵害する可能性があります。

まとめ

そういえば、Adobe Flash Player って、2020/12/31 で提供終了になるんですよねぇ。1996 年に最初のリリースがあったということで、実に25年間、色々とセキュリティ問題もあったのでしょうが、それ以上にブラウザ上で、ダイナミックな描画表現が可能なプラグインだっただけに惜しいなぁと思います。一応、HTML5がその後継はになるのだそうですが、機能的にも制限なく、うまく引き継いでくれると嬉しいです。

0 件のコメント:

コメントを投稿